Vibe coding e la violazione dell'app Tea: Perché la sicurezza non può essere un ripensamento

Perché governance, visibilità e guide di sicurezza sono importanti nello sviluppo di app moderne

Aspetti chiave:

- La sicurezza deve essere una priorità fin dall'inizio: MVP affrettati e sviluppo esternalizzato spesso trascurano misure di sicurezza critiche, portando a vulnerabilità.

- Le configurazioni errate delle API sono un vettore di violazione comune: entrambe le violazioni dell'app Tea sono state causate da politiche di autenticazione e autorizzazione scadenti.

- Il "Vibe coding" è rischioso per le applicazioni di produzione: uno sviluppo rapido e non strutturato può funzionare per i prototipi, ma non per le applicazioni che gestiscono dati sensibili.

Le recenti violazioni dei dati dell'applicazione di incontri tea sono esempi classici di pratiche DevSecOps di sviluppo, sicurezza e operazioni scadenti. Questa applicazione è una piattaforma di sicurezza per incontri riservata alle donne che consente agli iscritti di condividere le loro esperienze in una comunità privata. L'app fornisce diversi strumenti, tra cui una chat di gruppo e la possibilità di valutare e recensire gli uomini attraverso un processo simile a una recensione su Yelp. A prescindere dalle preoccupazioni sulla privacy, l'app utilizzava l'intelligenza artificiale (IA) e l'identificazione fotografica ufficiale del governo (o comunque verificata) come le patenti di guida per garantire che l'iscritto fosse di sesso femminile.

Questo processo di verifica, insieme alla funzione di chat di gruppo e di messaggistica personale, sono i motivi per cui siamo qui. Secondo il fondatore, l'app originale Tea è stata sviluppata da un team di due sviluppatori assunti tramite Toptal – e immagino che le falle di sicurezza siano dovute alla mancata attenzione alla sicurezza durante la fase di prodotto minimo funzionante (MVP).

Entrambe le violazioni – la perdita del database originale Firebase (DB) e la successiva perdita di chat – sono avvenute a causa del problema standard che affligge le application programming interfaces (API) come descritto dal Open Worldwide Application Security Project (OWASP). In particolare, entrambe sono state causate da politiche di autenticazione e autorizzazione difettose. La prima è una perdita di dati standard di Firebase, che si verifica quando le politiche di sicurezza non sono configurate manualmente – qualcosa che è noto da tempo. La seconda è più grave: qualsiasi utente poteva utilizzare la propria chiave API per scaricare le chat di altri utenti. Il team di sviluppo non ha identificato e risolto questi problemi mentre l'app era un obiettivo di alto profilo da sfruttare. Il team dovrebbe probabilmente dedicare del tempo a rivedere questo documento OWASP per migliorare i loro processi di sicurezza.

Il vibe coding è di gran moda, non solo nelle comunità di programmazione, ma anche nei circoli di gestione del prodotto. Molte aziende cercano ora di creare product manager (PM) full-stack che gestiscono tutto, dai requisiti alla creazione di app e, presumibilmente, rimangono svegli tutta la notte come supporto alla produzione. Il consenso generale, e uno con cui sono d'accordo, è che questa sia una cattiva idea. Mentre un PM tecnico potrebbe creare un proof of concept (PoC) o un prototipo, il ‘vibe code’ di qualità di produzione—no, grazie.

Le violazioni dell'app Tea ti mostrano perché questa è una cattiva idea. Anche se non sappiamo se l'app fosse codificata con vibrazioni, si trattava di un fondatore non tecnico che esternalizzava lo sviluppo originale a freelance. Le allucinazioni non influenzano solo le risposte: possono influenzare anche la sicurezza. L'IA che stai utilizzando comprende i concetti base di sicurezza? Se sei preoccupato di lanciare un'app funzionante a qualsiasi costo, il codice sarà comprensibile? E quando ti troverai ad affrontare il debito tecnico, come identificherai e risolverai i problemi? Risolvere e correggere il codice legacy scritto da un essere umano è estremamente doloroso, anche quando aggiungono commenti affermando “Non eliminare questa variabile di ambiente!”

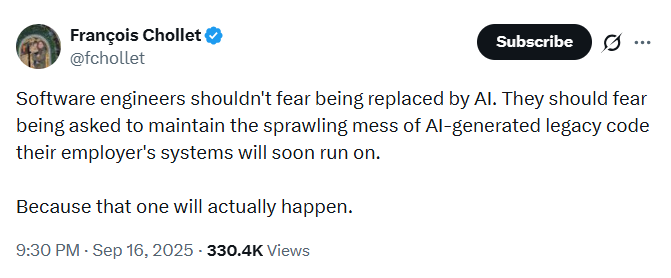

Francios Chollet commenta sul codice legacy dell'IA generativa

Francios Chollet, creatore della libreria di deep learning Keras, contestualizza meglio questo nel tweet sopra. Il punto è che gli ingegneri del software dovranno risolvere il pasticcio generato dall'IA del 'codice pesto cheeseburger fusilli pineapple spaghetti pizza.' Oggi, le persone sono bloccate nel mantenere codice aggiunto in fretta scritto secoli fa, utilizzando un database Access la cui password è da tempo dimenticata. Oppure i soliti articoli che parlano di come i programmatori esperti di Common Business-Oriented Language (COBOL) siano molto ricercati perché in grado di comprendere la logica aziendale, dato che nessun altro può comprendere e correggere i sistemi legacy.

Oppure, come dice un meme:

Meme di programmazione basato su The Office, tramite Reddit

In generale, l'automazione è una buona cosa. Se puoi completare il tuo lavoro più velocemente e passare a cose più produttive, è una cosa positiva. Tuttavia, il problema sorge quando gli strumenti di automazione mancano di adeguati guardrail di sicurezza. Dato lo stato attuale della proliferazione degli strumenti di sicurezza che comunicano a malapena tra loro, questa è una sfida impegnativa. È necessario avere governance, seguita da visibilità, seguita dall'applicazione dei guardrail, e tutto ciò doveva essere in atto già da qualche anno. La sicurezza è già un osso duro da rompere, e l'ascesa dell'automazione alimentata dall'IA generativa peggiorerà la situazione. Le app low-code/no-code sono come stagisti a cui vengono date le chiavi per le distribuzioni in produzione.

Ci siamo già passati e continuiamo a ripetere gli stessi errori. Common Vulnerabilities and Exposures (CVE)-2025-53773 è una vulnerabilità di prompt injection in Copilot che consente a un attaccante di eseguire codice localmente. Questo è simile ai rischi di command injection descritti da OWASP, che esistono sin dagli albori della sicurezza web. Oppure guarda questo esempio che è meno focalizzato sulla programmazione – Agenti IA che lavorano con Notion. Questi agenti non hanno le giuste salvaguardie di controllo degli accessi basato sui ruoli (RBAC) e possono accedere a informazioni in tutto il patrimonio dei dati. I giusti prompt possono mettere le informazioni sbagliate nelle mani di un attaccante. La ricerca ha dimostrato i rischi di esfiltrazione da prompt injection, e Notion ha successivamente annunciato ulteriori salvaguardie.

La governance e la sicurezza sono più importanti che mai. Mettere in atto la corretta governance e i giusti binari protettivi è fondamentale, così come lo è la difesa in profondità per le applicazioni esistenti.

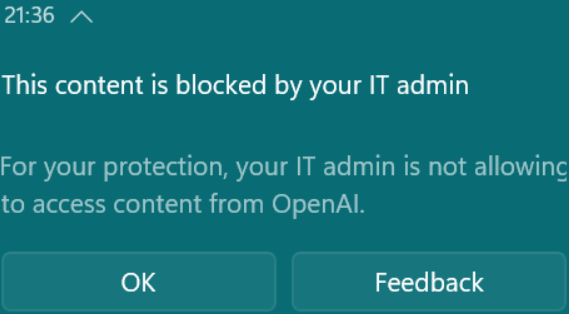

Schermata del tentativo bloccato di accedere a OpenAI

Rapporto sulle violazioni della sicurezza e-mail 2025

Risultati chiave sull'esperienza e l'impatto delle violazioni della sicurezza e-mail sulle organizzazioni a livello mondiale

Iscriviti al blog di Barracuda.

Iscriviti per ricevere i Threat Spotlight, commenti del settore e altro ancora.

The MSP Customer Insight Report 2025

Uno sguardo globale su ciò di cui le organizzazioni hanno bisogno e vogliono dai loro provider di servizi gestiti per la sicurezza informatica