Crisi di finanziamento del programma CVE: Implicazioni e risposta strategica

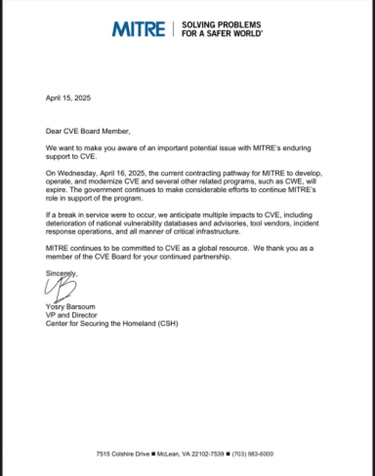

Oggi, la comunità della sicurezza informatica ha affrontato un momento critico poiché il contratto del governo degli Stati Uniti con la MITRE Corporation per sviluppare, gestire e modernizzare il programma Common Vulnerabilities and Exposures (CVE), così come gli sforzi correlati come CWE, era destinato a scadere.

MITRE ha avvertito di "molteplici impatti su CVE, tra cui il deterioramento dei database nazionali delle vulnerabilità e degli avvisi, i fornitori di strumenti, le operazioni di risposta agli incidenti e ogni tipo di infrastruttura critica."

Questo sviluppo ha minacciato la continuità di un elemento fondamentale nell'infrastruttura globale di cybersicurezza. In un intervento dell'ultimo minuto, la Cybersecurity and Infrastructure Security Agency (CISA) ha esteso i finanziamenti e assegnato un contratto ponte di 11 mesi per garantire che non ci fosse alcuna interruzione nei servizi CVE.

Comprendere il programma CVE

Il programma CVE, istituito nel 1999 e gestito da MITRE, fornisce un sistema standardizzato per identificare e catalogare le vulnerabilità di cybersecurity pubblicamente note. A ciascuna vulnerabilità viene assegnato un identificatore univoco (ad esempio, CVE-2025-12345), facilitando una comunicazione coerente tra professionisti della sicurezza, fornitori e organizzazioni in tutto il mondo.

I record CVE sono categorizzati in base al tipo di vulnerabilità, al software o hardware interessato e al potenziale impatto. Questi record includono tipicamente una breve descrizione, riferimenti ad avvisi pubblici o patch e valutazioni di gravità, quando disponibili.

Il ciclo di vita di un CVE segue un processo strutturato:

- Scoperta – Un ricercatore, fornitore o organizzazione identifica una potenziale vulnerabilità di sicurezza.

- Invio – Il problema viene segnalato a un CVE Numbering Authority (CNA), che convalida e assegna un ID CVE.

- Divulgazione – Dopo la convalida, la vulnerabilità viene divulgata pubblicamente dal scopritore o dal CNA, a seconda del coordinamento.

- Pubblicazione – La voce CVE viene pubblicata nell'elenco CVE e resa disponibile alla comunità per l'integrazione in strumenti e database.

- Manutenzione continua – MITRE e CNA monitorano le correzioni, gli aggiornamenti e il materiale di riferimento aggiuntivo per mantenere i record accurati e utili.

Il programma CVE funge da spina dorsale per strumenti e framework di sicurezza come il National Vulnerability Database (NVD), che arricchisce i record CVE con punteggi CVSS e metadati, e il Common Weakness Enumeration (CWE), che categorizza i tipi di difetti sottostanti.

Offrendo un sistema centralizzato, trasparente e guidato dalla comunità, il programma CVE supporta la gestione tempestiva delle vulnerabilità e aiuta a coordinare gli sforzi di risposta globale.

Importanza del programma CVE

Il programma CVE è fondamentale per gli sforzi globali di cybersicurezza per diversi motivi:

- Standardizzazione: Offre un linguaggio comune per descrivere le vulnerabilità, consentendo una collaborazione efficace tra diverse organizzazioni e settori.

- Integrazione: Molti strumenti e processi di sicurezza si basano sugli identificatori CVE per funzionare correttamente, inclusi scanner di vulnerabilità, sistemi di gestione delle patch e piattaforme di intelligence sulle minacce.

- Coordinazione: Il programma supporta la divulgazione coordinata delle vulnerabilità, consentendo a fornitori e ricercatori di gestire e comunicare efficacemente sui problemi di sicurezza.

Senza il sistema CVE, la comunità della cybersicurezza affronterebbe sfide nel tracciamento, nella definizione delle priorità e nella mitigazione delle vulnerabilità, portando a rischi aumentati e potenziale sfruttamento da parte di attori minacciosi.

Implicazioni per il settore della cybersecurity

Il potenziale calo nel finanziamento del programma CVE ha sollevato diverse preoccupazioni:

- Interruzione operativa:Un'interruzione nelle assegnazioni CVE potrebbe disturbare i fornitori di sicurezza, i team di sicurezza come i rispondenti agli incidenti e molti altri, poiché le organizzazioni mancherebbero di identificatori standardizzati per nuove vulnerabilità.

- Rischio aumentato: Gli sforzi ritardati di identificazione e correzione delle vulnerabilità potrebbero esporre i sistemi a periodi prolungati di rischio.

- Frammentazione: In assenza di un sistema centralizzato, potrebbero emergere metodi disparati per monitorare le vulnerabilità, portando a incoerenze e confusione.

Queste sfide sottolineano il ruolo fondamentale del programma CVE nel mantenere la resilienza della cybersicurezza nei vari settori e nelle infrastrutture nazionali.

Risposta strategica e raccomandazioni

Per garantire la sostenibilità e l'efficacia del programma CVE, si raccomandano le seguenti misure:

Diversificare le fonti di finanziamento

Coinvolgere le parti interessate del settore privato, i partner internazionali e le organizzazioni non profit per contribuire al finanziamento del programma, riducendo la dipendenza da un singolo ente governativo.

2. Stabilire una governance indipendente

La formazione della CVE Foundation mira a fornire una struttura di governance neutrale e guidata dalla comunità, migliorando la resilienza e la fiducia globale del programma.

3. Migliorare la trasparenza

La comunicazione regolare sullo stato del programma, il finanziamento e la direzione strategica può rafforzare la fiducia tra gli utenti e i contributori.

4. Investire nell'automazione

Sfruttare l'automazione e l'intelligenza artificiale può migliorare l'efficienza dei processi di identificazione e gestione delle vulnerabilità.

5. Rafforzare la collaborazione internazionale

Favorire le partnership con organizzazioni internazionali di cybersecurity per garantire un approccio unificato alla gestione delle vulnerabilità e per condividere le migliori pratiche.

Misure proattive dell'Unione Europea

In risposta al panorama in evoluzione della cybersecurity, l'Agenzia dell'Unione Europea per la cybersicurezza (ENISA) ha lanciato il Database europeo delle vulnerabilità (EUVD). Questa iniziativa abbraccia un approccio multi-stakeholder raccogliendo informazioni pubblicamente disponibili sulle vulnerabilità da più fonti, inclusi i Computer Security Incident Response Teams (CSIRTs), i fornitori e i database esistenti. L'EUVD mira a migliorare la trasparenza e l'efficienza nella gestione delle vulnerabilità in tutta l'UE.

Garantire la resilienza e la sostenibilità in futuro

La recente crisi di finanziamento del programma CVE evidenzia la fragilità delle infrastrutture essenziali di cybersecurity. Sebbene le interruzioni immediate siano state evitate, è imperativo che la comunità globale della cybersecurity adotti misure proattive per garantire la resilienza e la sostenibilità dei sistemi di gestione delle vulnerabilità. Gli sforzi collaborativi, il finanziamento diversificato e la cooperazione internazionale saranno fondamentali per proteggere i nostri ecosistemi digitali.

Riferimenti:

- MITRE segnala un potenziale deterioramento del programma CVE poiché i fondi del governo statunitense scadono

- CISA estende i finanziamenti per garantire che non ci sia interruzione nei servizi CVE critici.

- Il finanziamento scade per il database chiave delle vulnerabilità informatiche

- Il finanziamento del programma CVE scade—Cosa significa e cosa fare dopo

- Un altro passo avanti verso la divulgazione responsabile delle vulnerabilità in Europa

- Divulgazione delle vulnerabilità ENISA

Rapporto sulle violazioni della sicurezza e-mail 2025

Risultati chiave sull'esperienza e l'impatto delle violazioni della sicurezza e-mail sulle organizzazioni a livello mondiale

Iscriviti al blog di Barracuda.

Iscriviti per ricevere i Threat Spotlight, commenti del settore e altro ancora.

The MSP Customer Insight Report 2025

Uno sguardo globale su ciò di cui le organizzazioni hanno bisogno e vogliono dai loro provider di servizi gestiti per la sicurezza informatica