Radar delle minacce e-mail — novembre 2025

Nell'ultimo mese, gli analisti delle minacce di Barracuda hanno osservato i seguenti sviluppi notevoli nelle minacce veicolate tramite e-mail che prendono di mira le organizzazioni:

- Nuovi strumenti e tattiche per il kit di phishing Tycoon 2FA

- Caratteri invisibili che aiutano il kit Cephas a eludere scanner e regole

- Un attacco sofisticato che coinvolge la steganografia (malware nascosto nelle immagini)

Novità nel toolkit di Tycoon

Tycoon 2FA è un kit di phishing noto e di successo che continua a rappresentare una seria minaccia per le imprese, nonostante sia in circolazione da agosto 2023. L'obiettivo principale di Tycoon è rubare i dettagli di accesso agli account Microsoft 365 e, più recentemente, Google Workspace. Inganna i dipendenti inducendoli a fornire password e codici di autenticazione a due fattori.

Ciò che rende Tycoon pericoloso è la frequenza con cui cambia. Ogni nuova versione include piccoli ma ingegnosi aggiornamenti che lo aiutano a evitare il rilevamento da parte degli strumenti di sicurezza tradizionali.

Ecco alcune delle ultime modifiche viste nelle versioni recenti:

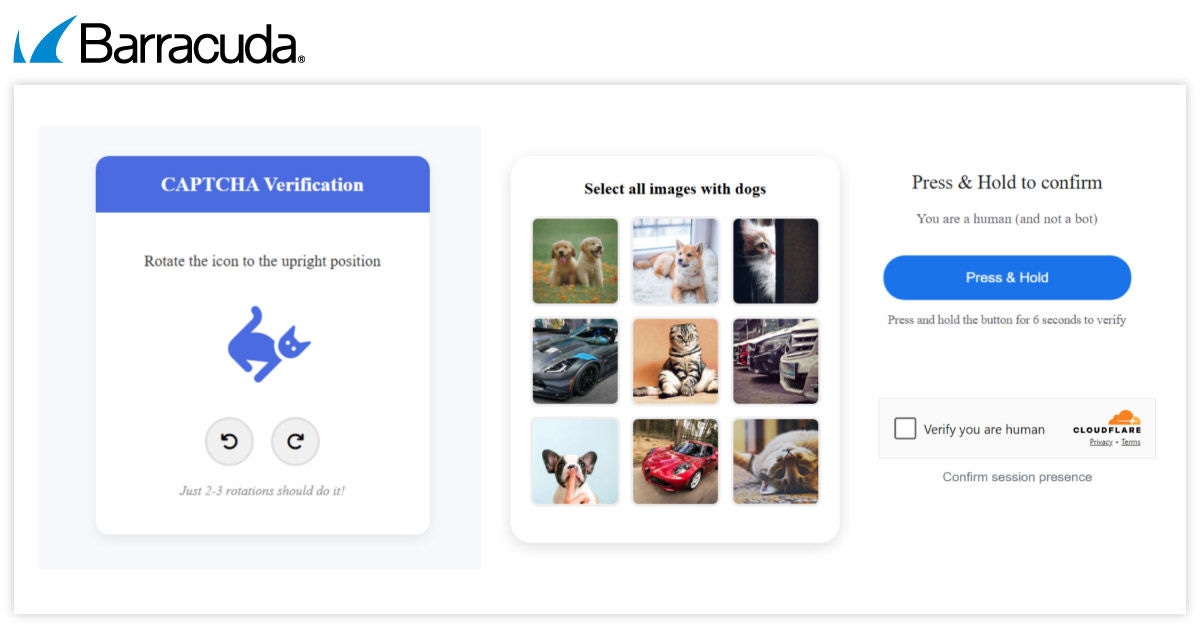

Sfide CAPTCHA: Per apparire più legittimo e per rallentare gli strumenti di sicurezza automatizzati, Tycoon ora include diversi tipi di test CAPTCHA, tra cui puzzle basati su immagini e sfide "premi e tieni premuto".

Esecuzione dinamica: Ciò significa che il codice nascosto viene completamente rivelato ed eseguito solo una volta caricata la pagina, aiutandolo a rimanere sotto il radar.

Per proteggere da tali attacchi: Implementare soluzioni di sicurezza che offrano controlli di sicurezza a più livelli. Cercare quelle che offrono strumenti anti-phishing, autenticazione adattiva e monitoraggio continuo per aiutare a rilevare il tipo di intercettazione adversary-in-the-middle (AiTM) tattiche utilizzate da minacce come Tycoon 2FA.)

Il kit Cephas utilizza caratteri invisibili per bloccare scanner e regole.

Cephas è un kit di phishing emergente apparso per la prima volta nell'agosto 2024. Il codice presenta un numero significativo di commenti relativi all'astronomia e alla Bibbia.

Ciò che rende Cephas degno di nota è che implementa una tecnica di offuscamento distintiva e rara. Il kit oscura il proprio codice creando caratteri invisibili casuali all'interno del codice sorgente che lo aiutano a eludere gli scanner anti-phishing e a ostacolare le regole YARA basate su firme dal corrispondere esattamente ai metodi di phishing.

Per proteggersi da tali attacchi: Imporre l'autenticazione a più fattori (MFA) per tutti gli utenti, specialmente per i servizi cloud come Microsoft 365. Considerare l'uso di metodi resistenti al phishing, come le chiavi di sicurezza hardware, piuttosto che codici basati su SMS o app.

Malware furtivo si nasconde nelle immagini per evitare il rilevamento

La steganografia è una tecnica di attacco sofisticata che comporta la nascondimento dei dati all'interno di qualcosa che sembra innocuo, come un'immagine. A differenza della crittografia, che nasconde il contenuto dei dati, la steganografia nasconde l'esistenza dei dati. Questo la rende molto più difficile da rilevare.

I recenti analisti delle minacce di Barracuda hanno individuato una campagna di phishing che sfrutta la steganografia.

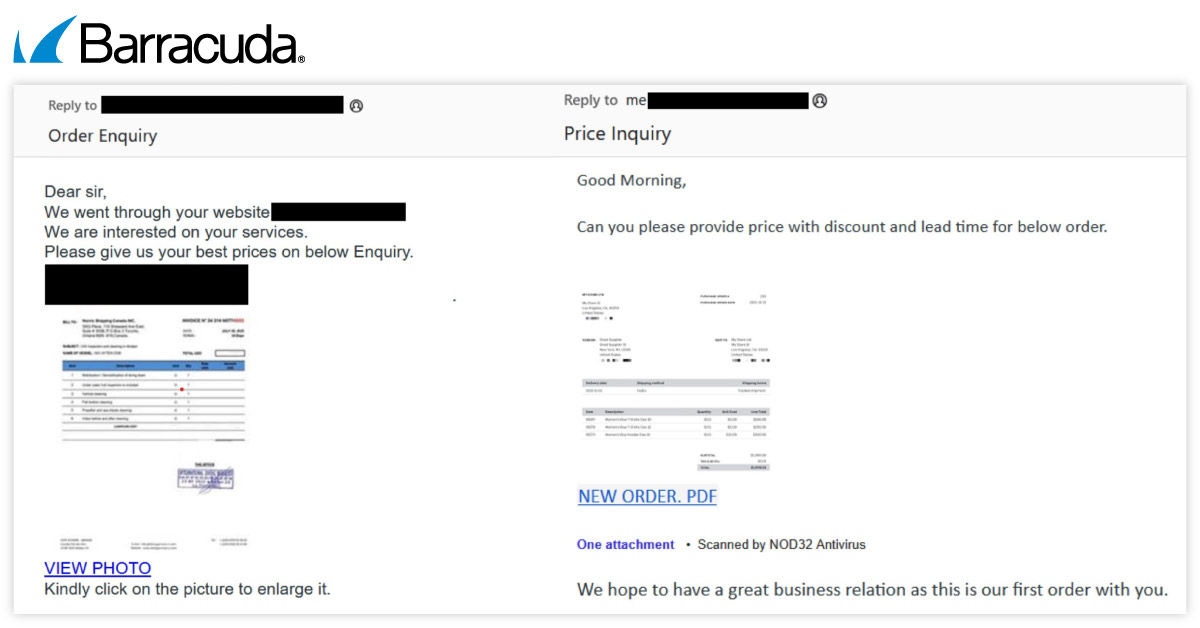

L'attacco inizia con un'e-mail di phishing che sembra un messaggio aziendale autentico, come un ordine o una richiesta di prezzi. Nei campioni analizzati, le e-mail includevano collegamenti a file ospitati su un servizio di condivisione di file popolare e legittimo.

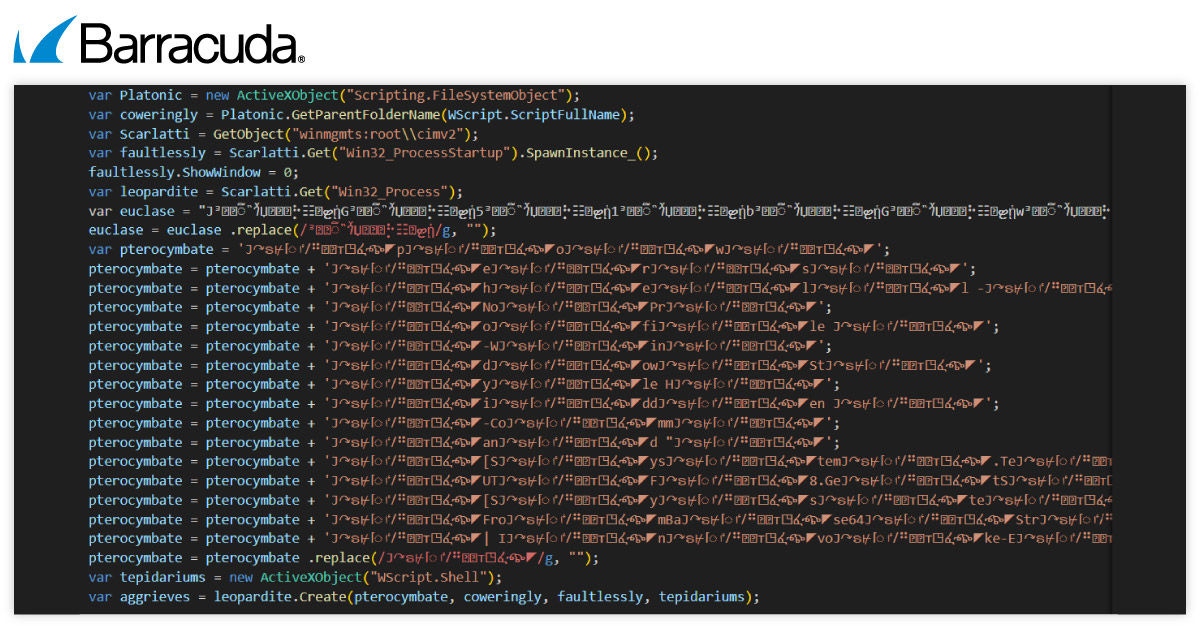

Tuttavia, i file sono in realtà file JavaScript dannosi che sono stati pesantemente mascherati per rendere difficile ai sistemi di sicurezza riconoscerli come pericolosi.

Nascondendo malware all'interno delle immagini e utilizzando piattaforme affidabili, gli attaccanti bypassano molte misure di sicurezza tradizionali.

Il malware utilizzato in questa campagna di phishing sfrutta anche diversi altri trucchi sofisticati per rimanere nascosto:

- Disguise il suo codice con nomi confusi e testo criptato.

- Esegue comandi in background senza mostrare finestre.

- Evita di scrivere qualsiasi cosa su disco e si nasconde invece nella memoria del dispositivo, rendendo più difficile tracciarlo.

Questo attacco mostra come le minacce e-mail quotidiane stiano ora utilizzando tecniche avanzate e sottili precedentemente associate principalmente ad attaccanti di alto livello come le minacce persistenti avanzate (APT).

Per proteggersi da tali attacchi: Cerca segnali di avvertimento come la presenza di file multimediali insolitamente grandi o file contenenti contenuti duplicati, oltre a traffico in uscita inaspettato o traffico verso domini sconosciuti.

Rafforza la tua sicurezza con una protezione dell'e-mail basata su IA multi-modale che include analisi euristica e comportamentale e può correlare e analizzare un'ampia gamma di tipi di dati testuali e visivi, inclusi URL, documenti, immagini, codici QR e altro ancora.

Vale anche la pena bloccare le macro nei documenti per impostazione predefinita e limitare la gamma di tipi di file consentiti tramite e-mail e caricamenti web.

Come Barracuda Email Protection può aiutare la tua organizzazione

Barracuda Email Protection offre una suite completa di funzionalità progettate per difendersi dalle minacce avanzate via email.

Include funzionalità come Email Gateway Defense, che protegge da phishing e malware, e Protezione dal furto d'identità, che salvaguarda dagli attacchi di social engineering.

Inoltre, fornisce Incident Response e Domain Fraud Protection per mitigare i rischi associati a account compromessi e domini fraudolenti. Il servizio include anche Cloud-to-Cloud Backup e Security Awareness Training per migliorare la postura complessiva di sicurezza delle email.

Barracuda combina l'intelligenza artificiale e l'integrazione profonda con Microsoft 365 per fornire una soluzione completa basata sul cloud che protegge da attacchi di phishing e di impersonificazione potenzialmente devastanti e iper-mirati.

Ulteriori informazioni sono disponibili qui.

The Ransomware Insights Report 2025

Risultati chiave sull'esperienza e l'impatto del ransomware sulle organizzazioni a livello mondiale

Iscriviti al blog di Barracuda.

Iscriviti per ricevere i Threat Spotlight, commenti del settore e altro ancora.

Sicurezza della vulnerabilità gestita: correzione più rapida, meno rischi, conformità più semplice

Scopri quanto può essere facile individuare le vulnerabilità che i criminali informatici vogliono sfruttare