Non è il nostro amministratore: i punti ciechi che aprono le porte agli attaccanti

Lezioni da circa 600.000 avvisi di sicurezza analizzati da Barracuda Managed XDR

Conclusioni

- Nel 2025, il 90% degli incidenti di ransomware ha sfruttato i firewall e il caso di ransomware più veloce osservato ha impiegato tre ore dal violazione alla crittografia.

- La vulnerabilità CVE più ampiamente rilevata risale al 2013 e l'11% delle vulnerabilità rilevate ha un exploit noto.

- Barracuda rilascia il Managed XDR Global Threat Report.

Gli attacchi informatici sono furtivi. Si infiltrano nelle reti, cercando lacune, errori e sviste: un singolo dispositivo canaglia, un account che non è stato disabilitato quando qualcuno è uscito, un'applicazione dormiente che non è stata aggiornata o una funzione di sicurezza accidentalmente disabilitata. Cercheranno di ingannare i dipendenti e rubare le loro identità, sfruttare gli strumenti IT legittimi e unirsi ai gruppi di accesso privilegiato. Gran parte di questo sembrerà attività IT quotidiana.

Per le organizzazioni e i loro team di sicurezza — soprattutto se quel "team" è costituito da un singolo professionista IT — questo presenta enormi sfide di sicurezza. Con risorse e visibilità limitate e una pila di strumenti di sicurezza frammentati, devono proteggere identità, asset e dati da attacchi che possono svilupparsi in poche ore o rimanere nascosti nella rete per mesi.

Come gli attaccanti prendono di mira le organizzazioni e le lacune di sicurezza che aumentano il rischio

Il nuovo Barracuda Managed XDR Global Threat Report evidenzia le tattiche utilizzate dagli attaccanti negli ultimi 12 mesi — e le lacune nella sicurezza che espongono le organizzazioni al rischio.

Le minacce sono reali, non teoriche. Sono tratte da un dataset unico del mondo reale di oltre due trilioni di eventi IT raccolti durante il 2025, circa 600.000 avvisi di sicurezza e approssimativamente 300.000 endpoint protetti, firewall, server, asset cloud e altro. I dati sono completati da riepiloghi degli incidenti e passaggi pratici su come rimanere al sicuro e resilienti sul fronte informatico.

Lo scopo del rapporto è aiutare i professionisti IT e della sicurezza nelle organizzazioni con risorse limitate a comprendere meglio come gli attaccanti mirano alle potenziali vittime e i punti deboli della sicurezza che cercano di sfruttare.

Chi sta veramente accedendo, usando quell'utensile, unendosi a quel gruppo?

I risultati mostrano come gli attaccanti sfruttino strumenti IT legittimi come il software di accesso remoto e utilizzino dispositivi non protetti o non autorizzati. Evidenziano anche i rischi di crittografia obsoleta, sicurezza degli endpoint disabilitata e altro ancora, e i segnali d'allarme di comportamenti di accesso insoliti o privilegiati.

Risultati principali

- Il 90% degli incidenti di ransomware ha sfruttato i firewall attraverso un CVE (una vulnerabilità software classificata) o un account vulnerabile. Gli attaccanti possono utilizzare questo per ottenere accesso e controllo sulla rete e bypassare la sua protezione, nascondendo traffico e attività dannosi.

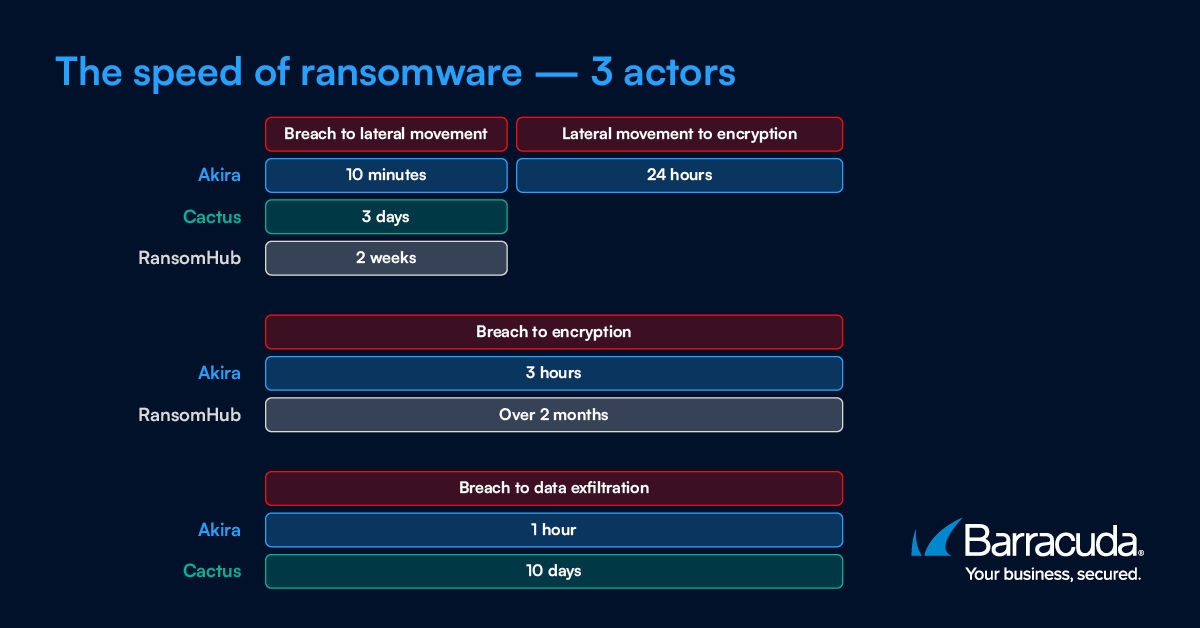

- Il caso di ransomware più veloce osservato ha coinvolto il ransomware Akira e ha impiegato solo tre ore dal momento della violazione alla crittografia. Tali tempistiche compresse possono lasciare ai difensori un'opportunità minima per rilevare e rispondere.

- Una vulnerabilità rilevata su 10 aveva un exploit noto. Gli attaccanti stanno attivamente sfruttando i bug del software, spesso nella catena di fornitura — e l'importanza di identificare e affrontare il software non patchato non può essere sottovalutata.

- La vulnerabilità più ampiamente rilevata risale al 2013. CVE-2013-2566 è un difetto in un algoritmo di crittografia obsoleto che può essere trovato in sistemi legacy come vecchi server o dispositivi o applicazioni embedded.

- Il 96% degli incidenti che coinvolgono movimenti laterali si è concluso con il rilascio di ransomware. Il movimento laterale è il momento in cui gli attaccanti nascosti su un endpoint non protetto si scoprono, e rappresenta il più grande campanello d'allarme di un attacco ransomware.

- Il 66% degli incidenti ha coinvolto la catena di fornitura o una terza parte (in aumento rispetto al 45% nel 2024) poiché gli attaccanti sfruttano le vulnerabilità nel software di terze parti per violare le difese ed estendere la loro portata.

Aspettati l'inaspettato

Il rapporto mostra che non esiste una soluzione "one-size-fits-all" quando si tratta di attacchi informatici. Gli attaccanti sono opportunisti e le "catene di attacco" sono raramente, se non mai, lineari e ordinate.

Gli attacchi ransomware sono un eccellente esempio. Secondo i dati di rilevamento e incidenti di Barracuda Managed XDR’s, gli attacchi ransomware più veloci nel 2025 hanno impiegato solo poche ore dall'inizio alla fine, mentre i più lunghi hanno impiegato mesi. Le intrusioni lunghe consentono di causare il massimo danno, e gli incidenti che si muovono a velocità della luce possono essere più difficili da individuare e contenere prima che vengano eseguiti.

Protezione integrata

Se non risolto, un singolo segnale di allarme può rapidamente trasformarsi in un incidente diffuso che interrompe le operazioni, riduce la produttività, compromette i dati sensibili e danneggia la stabilità finanziaria e la reputazione del marchio.

Le organizzazioni necessitano di una strategia di sicurezza unificata che integri tecnologie di rilevamento avanzate, basate su IA, con un SOC completamente autonomo, completato da educazione degli utenti, risposta automatizzata alle minacce e una cultura della sicurezza resiliente.

Nel rapporto sono descritti successi rapidi per rafforzare la protezione. Essi includono autenticazione multifattore e controlli di accesso coerenti, un approccio robusto alla gestione delle patch e alla protezione dei dati, e un regolare training per la sensibilizzazione sulla sicurezza informatica per i dipendenti.

Questo dovrebbe essere supportato da una piattaforma di sicurezza gestita e completa e da una soluzione XDR gestita 24/7 che integra la sicurezza di rete, endpoint, server, cloud ed e-mail, fornendo piena visibilità end-to-end e controllo di gestione supportato da un SOC completamente autonomo.

Per ulteriori risultati e approfondimenti, leggi il rapporto qui.

Rapporto sulle violazioni della sicurezza e-mail 2025

Risultati chiave sull'esperienza e l'impatto delle violazioni della sicurezza e-mail sulle organizzazioni a livello mondiale

Iscriviti al blog di Barracuda.

Iscriviti per ricevere i Threat Spotlight, commenti del settore e altro ancora.

The MSP Customer Insight Report 2025

Uno sguardo globale su ciò di cui le organizzazioni hanno bisogno e vogliono dai loro provider di servizi gestiti per la sicurezza informatica