Da giorni a ore: come Barracuda Managed XDR potenzia la protezione email per i team IT impegnati

L'email è il punto di accesso più comune per gli attacchi informatici. Molte, se non la maggior parte, delle aziende hanno investito in un certo livello di protezione email per prevenire attacchi veicolati tramite email come phishing dal raggiungere e compromettere i bersagli. La protezione delle email continua a progredire, sfruttando la potenza dell'IA per rilevare minacce precedentemente sconosciute e sempre più elusive nascoste in profondità all'interno di documenti, immagini, codici QR, URL e altro ancora.

Queste soluzioni avanzate di sicurezza email aiutano le aziende a proteggere i dipendenti dalle minacce informatiche e da loro stessi. Non possono fornire una protezione garantita al 100% perché nessun strumento di sicurezza può farlo — specialmente quando ci sono persone coinvolte e c'è la possibilità di errori involontari dovuti a carichi di lavoro pesanti o esaurimento, mancanza di competenza o semplici errori umani. Gli amministratori IT hanno molte cose da gestire e monitorare, spesso allo stesso tempo, e talvolta basta un solo avviso di sicurezza trascurato o sottovalutato per permettere agli attaccanti di avere libero accesso alla rete aziendale.

Gli amministratori IT hanno bisogno di una rete di sicurezza. Piattaforme di rilevamento e risposta estese, in particolare quelle supportate da un centro operativo di sicurezza 24/7, possono fornirne una.

Quando integrati con gli strumenti di sicurezza della posta elettronica, forniscono uno sfondo protettivo che può rispondere automaticamente ad attività sospette, disabilitando l'account interessato mentre si svolge un'indagine. Ecco un esempio reale.

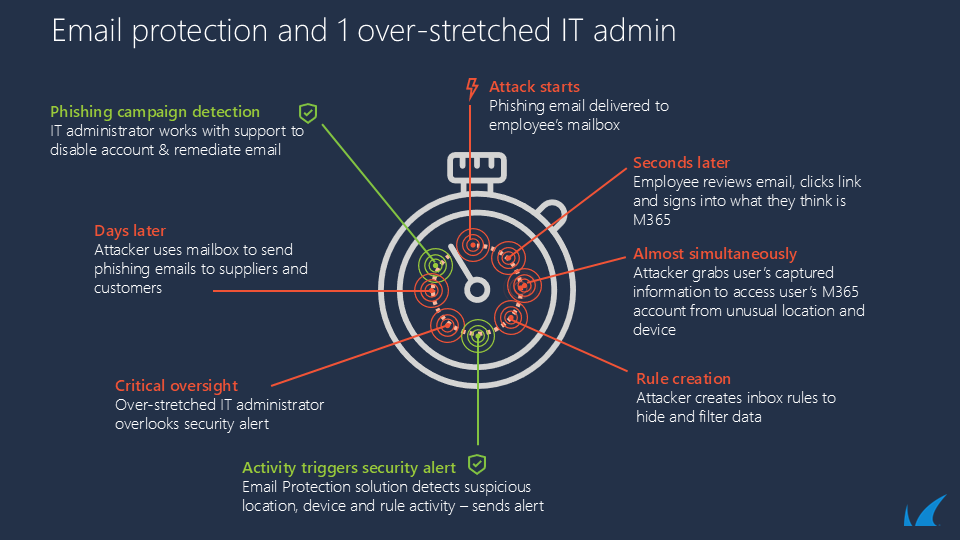

Caso di studio: Come gli hacker si fanno strada in casa

Si stima che ci siano più di 400 milioni di utenti Microsoft 365 in tutto il mondo, rendendo la piattaforma un obiettivo altamente attraente per le minacce informatiche. Nel 2024, la piattaforma ha segnalato più di 600 milioni di attacchi di identità al giorno, di cui il 99% basati su password, pari a circa 7.000 attacchi di password al secondo. La nostra azienda caso studio utilizza Microsoft 365.

Un giorno, un'email arrivò nella casella di posta di un dipendente. Nel giro di pochi secondi, il destinatario aveva cliccato sul link e iniziato a inserire le proprie credenziali in quella che credeva fosse la legittima pagina di accesso a Microsoft 365. Non lo era.

In realtà, la pagina era una pagina di accesso contraffatta, progettata per sembrare quella di Microsoft ma controllata dagli aggressori. Gli aggressori hanno acquisito le credenziali e le hanno utilizzate per accedere all'account dell'utente. Entro un minuto, avevano impostato alcune regole della casella di posta per nascondere e filtrare dati come le notifiche di sicurezza.

Gli strumenti di protezione delle email dell'azienda hanno rilevato l'accesso anomalo all'account, proveniente da un dispositivo e una posizione non familiari per quell'utente, e hanno rapidamente inviato un avviso di sicurezza all'amministratore IT dell'azienda. Purtroppo, l'amministratore IT sovraccarico ha trascurato l'avvertimento.

Giorni dopo, gli aggressori hanno lanciato una campagna di phishing dall'account compromesso ai fornitori e clienti dell'azienda. Questo ha finalmente portato l'intrusione all'attenzione dell'amministratore IT. Nel giro di poche ore, l'azienda aveva affrontato l'incidente.

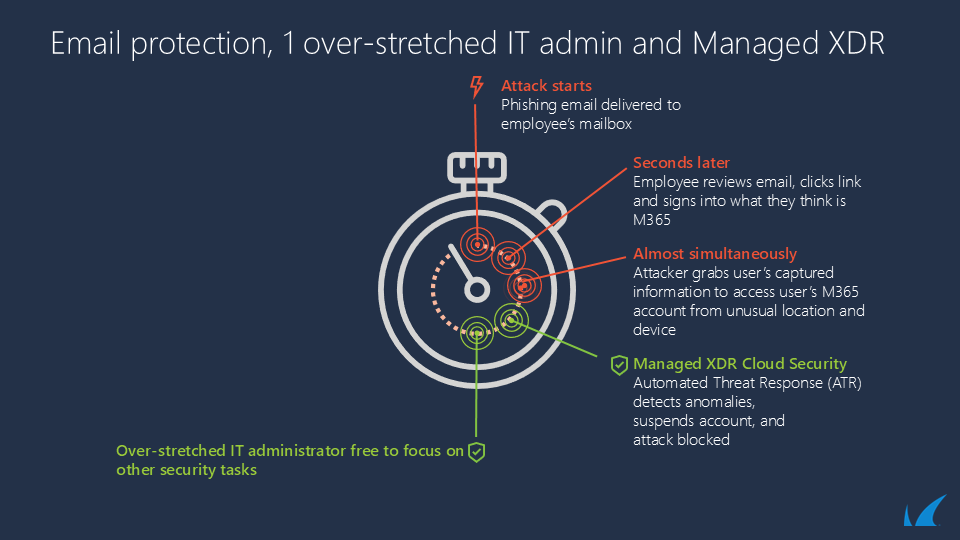

Protezione email più Barracuda Managed XDR Cloud Security

Ecco un'alternativa che mostra come questo incidente potrebbe essersi sviluppato se l'azienda avesse installato una soluzione gestita di rilevamento e risposta estesa (XDR) con risposta automatizzata avanzata alle minacce (ATR) insieme alla sua protezione e-mail.

Le capacità di rilevamento di Managed XDR avrebbero individuato le anomalie del dispositivo e della posizione, portando ATR a sospendere immediatamente l'account. Questo avrebbe contenuto la minaccia e bloccato ulteriori attività degli aggressori. L'intero incidente sarebbe stato neutralizzato all'inizio piuttosto che giorni dopo, limitando le opportunità di danni e interruzioni.

Passaggi essenziali per la sicurezza delle email

In un mondo in cui la prevenzione completa delle minacce non può essere garantita, la chiave per una sicurezza efficace è la resilienza informatica: la capacità di rispondere e riprendersi dagli incidenti di sicurezza. I seguenti passaggi di best practice ti aiuteranno a costruire un ambiente IT resiliente e affrontare le minacce trasmesse via email:

- Distribuisci sicurezza email multilivello. La difesa approfondita è essenziale per la resilienza informatica in un panorama di minacce in rapida evoluzione. Integra gateway email con tecnologia basata su AI che può andare oltre i collegamenti o gli allegati dannosi conosciuti.

- Proteggi l'accesso agli account dei dipendenti e ai dati aziendali attraverso l'autenticazione multifattoriale (MFA). Una strategia zero-trust è ancora migliore. Un approccio zero-trust verificherà continuamente le identità e garantirà che le persone possano accedere solo alle risorse di cui hanno bisogno piuttosto che a tutto.

- Automatizza il rilevamento delle minacce e la risposta agli incidenti. Questo ti consentirà di identificare rapidamente, porre rimedio e pulire qualsiasi minaccia trovata nelle caselle di posta degli utenti.

- Migliora la consapevolezza sulla sicurezza informatica. Educa continuamente gli utenti sulle ultime minacce email in modo che sappiano cosa cercare e come segnalarle.

- Proteggi e esegui il backup di tutti i dati. Per evitare la perdita di dati a causa di un attacco basato su email, i tuoi dati devono essere correttamente protetti, isolati e sottoposti a backup.

Per ulteriori informazioni su come Barracuda può aiutare a proteggere il tuo ambiente Microsoft 365, consulta Barracuda Email Protection e Barracuda Managed XDR.

The Ransomware Insights Report 2025

Risultati chiave sull'esperienza e l'impatto del ransomware sulle organizzazioni a livello mondiale

Iscriviti al blog di Barracuda.

Iscriviti per ricevere i Threat Spotlight, commenti del settore e altro ancora.

Sicurezza della vulnerabilità gestita: correzione più rapida, meno rischi, conformità più semplice

Scopri quanto può essere facile individuare le vulnerabilità che i criminali informatici vogliono sfruttare